Giriş

AWS'de bir kaynağa kim erişebilir sorusunun cevabı tek kelime: principal. 2024'te GitHub üzerinde 39 milyon secret sızdı (GitHub, 2024). Verizon DBIR 2025, web uygulaması saldırılarının %88'inde çalınan kimlik bilgilerinin kullanıldığını gösteriyor (Verizon, 2025). IBM ise 2025'te ortalama veri ihlali maliyetini 4.44 milyon dolar olarak ölçtü ve AI ile ilgili ihlallerde %97 oranında erişim kontrolü eksikliği buldu (IBM, 2025). Bu rakamlar, yanlış principal seçiminin teknik detay olmadığını, doğrudan maliyet yarattığını gösteriyor. Peki ne zaman kullanıcı, ne zaman rol kullanılmalı?

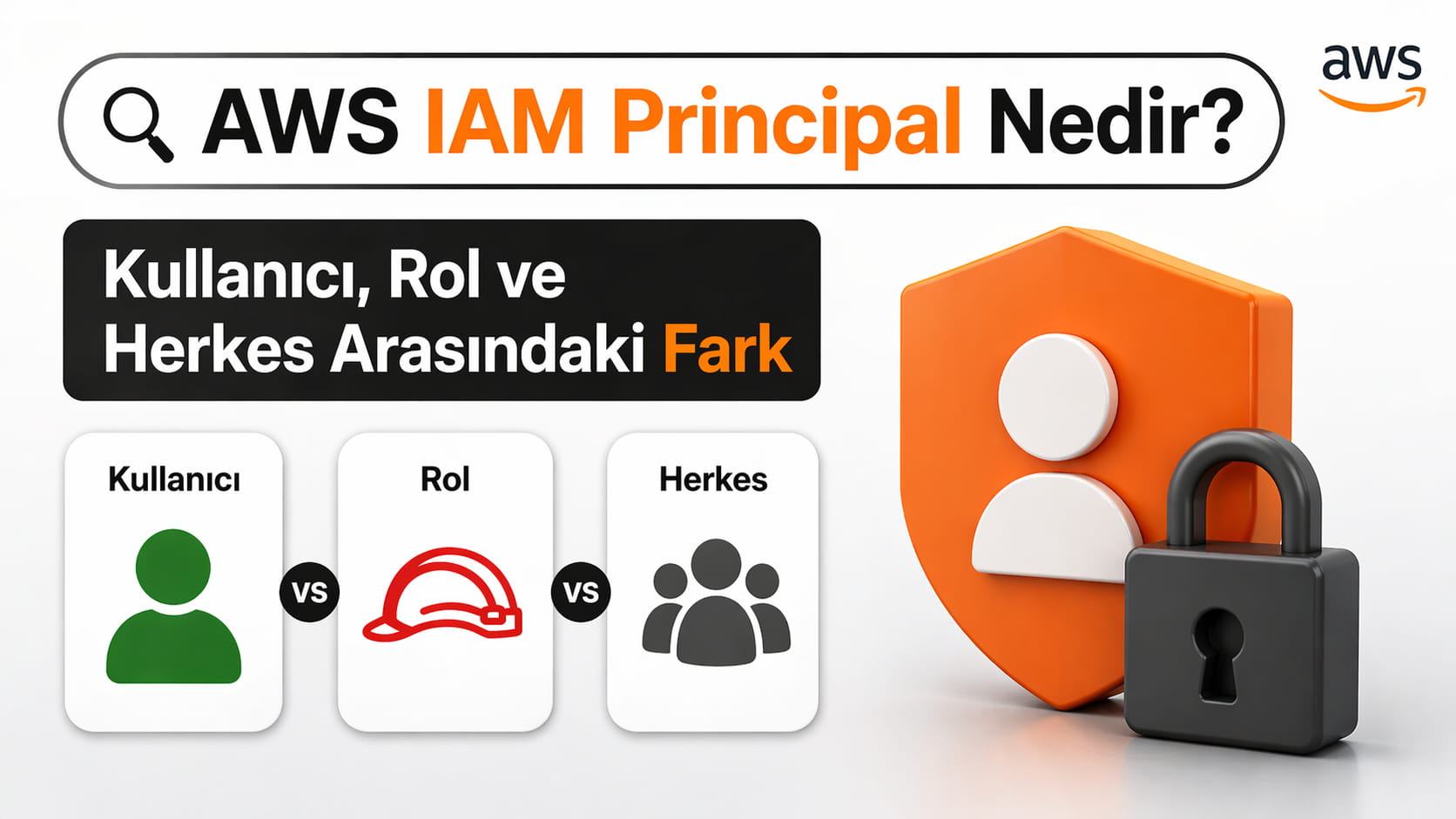

- Principal, AWS'de "kim" sorusunun cevabıdır ve 6 ana türe ayrılır.

- Kalıcı erişim anahtarları en yaygın sızıntı kaynağıdır, 2024'te 39 milyon secret GitHub'da bulundu.

- AWS, Haziran 2025'ten itibaren tüm root kullanıcılar için MFA'yı zorunlu kıldı.

- İnsanlar için federasyon, iş yükleri için rol kullanmak varsayılan olmalı.

IAM principal tam olarak ne anlama geliyor?

IAM principal, AWS API çağrısı yapan varlıktır ve istekte "kim" olduğunu söyler. Bu bir insan, bir EC2 sunucusu veya "herkes" olabilir. AWS her istekte önce principal'i doğrular, sonra izinleri kontrol eder. 2024'te GitHub'da bulunan 39 milyon secret, kalıcı principal'lerin ne kadar riskli olduğunu gösterdi (GitHub, 2024). Bu ayrım çoğu ekipte gözden kaçıyor, oysa sızıntıların çoğu buradan başlıyor.

Principal türleri amaçlarına göre ayrılır. Kalıcı olanlar (IAM user, root) uzun süreli kimlik bilgisi taşır. Geçici olanlar (rol, federated) STS ile token alır ve süre dolunca ölür. Bu fark, sızıntı penceresini doğrudan belirler.

AWS'de principal isteği yapan kimliktir. Kalıcı kimlik bilgileri sızıntı riskini artırırken, geçici tokenlar riski süreyle sınırlar. 2024'te GitHub'da bulunan 39 milyon secret bu farkı daha görünür kılıyor.

IAM kullanıcısı ne zaman kullanılmalı, riski nedir?

IAM user, tek AWS hesabına bağlı kalıcı kimliktir ve iki parça taşır: konsol şifresi ve en fazla iki adet access key. AWS best practice dokümanı, insan kullanıcılar için federasyonu önerir, uzun süreli keyleri değil (AWS Docs, 2025). Çünkü keyler sızıyor; EleKtra-Leak kampanyasında bir key GitHub'a düştükten sonra ortalama 4 dakika içinde tarandı (The Hacker News, 2023).

Sonuç basit. Ne zaman user kullanılır? Sadece rolün mümkün olmadığı yerde: eski WordPress eklentisi, üçüncü parti araç, CodeCommit SSH. Onun dışında her insan IAM Identity Center ile girmeli.

IAM rolü neden varsayılan olmalı?

Rol, şifresi olmayan ve doğrudan giriş yapılamayan kimliktir; STS ile 15 dakika ile 12 saat arası geçerli geçici token verir. AWS, iş yükleri için rolleri varsayılan olarak öneriyor çünkü kalıcı key ihtiyacını ortadan kaldırıyor (AWS Docs, 2025). IBM 2025 raporu, ihlal maliyetini düşüren en büyük etkenin hızlı containment olduğunu buldu ve geçici kimlikler bu süreyi kısaltıyor (IBM, 2025).

Token ölür, key yaşamaz. Rolün kalbi trust policy'dir. Bu JSON, "kim assume edebilir" sorusunu cevaplar ve en kritik güvenlik kontrolüdür.

{

"Version": "2012-10-17",

"Statement": [{

"Effect": "Allow",

"Principal": {"Service": "ec2.amazonaws.com"},

"Action": "sts:AssumeRole"

}]

}

AWS'de rol kullanmak, key rotasyonu derdini bitirir ve CloudTrail'de kimin ne zaman assume ettiği net görülür, bu da denetim izini güçlendirir.

Root kullanıcı neden tehlikeli ve AWS neyi zorunlu kıldı?

Root, hesabı açan e-posta ile giriş yapan ve tüm yetkileri elinde tutan hesaptır; fatura değiştirir, hesabı kapatır, IAM'i siler. Bu nedenle saldırganların ilk hedefidir. AWS, bu riski azaltmak için 17 Haziran 2025'te tüm hesap türlerinde root için MFA'yı zorunlu kıldı ve MFA'nın şifre saldırılarının %99'undan fazlasını engellediğini açıkladı (AWS, 2025).

Nisan-Ekim 2024 arasında 750 binden fazla root kullanıcısı MFA açtı (AWS Security Blog, 2024). AWS artık FIDO2 passkey destekliyor ve SMS yerine bunu öneriyor. Root e-posta kutusu ele geçirilirse şifre sıfırlama ile hesap gider, bu yüzden root'u kilitle ve sadece zorunlu işlemlerde kullan.

Gruplar, servisler ve "*" principal ne işe yarar?

IAM group teknik olarak principal değildir, izin taşıyıcısıdır; kullanıcıya doğrudan policy vermek yerine gruba verilir. AWS servisleri ise servis.amazonaws.com formatında principal olabilir. Principal: "*" ise herkese açık erişim demektir ve Verizon DBIR 2025'e göre yanlış yapılandırma hala yaygın bir başlangıç vektörüdür, web uygulaması saldırılarının %88'inde çalınan kimlik bilgileri kullanılmıştır (Verizon, 2025).

AWS, public erişimi kontrol etmek için IAM Access Analyzer kullanılmasını öneriyor. Bu araç, S3 bucket, KMS anahtarı veya IAM rolü gibi kaynakların internete veya başka hesaplara yanlışlıkla açılıp açılmadığını proaktif gösterir.

Verizon DBIR 2025'e göre GitHub'da bulunan sızdırılmış secret'ların ortalama düzeltilme süresi 94 gün.

Federated kimlikler büyük ölçekte nasıl çalışır?

Çok hesaplı yapıda her hesaba user açmak sürdürülemez, çözüm federasyondur; Okta veya Azure AD ile SAML/OIDC üzerinden bağlanılır. Kullanıcı kurumsal MFA ile giriş yapar, IdP assertion gönderir, AWS STS geçici rol verir. IBM 2025, AI ile ilgili ihlal yaşayan kurumların %97'sinde uygun erişim kontrolü olmadığını buldu ve merkezi federasyonun bu boşluğu kapattığını vurguladı (IBM, 2025).

Federasyon, tek yerde MFA ve tek yerde offboarding sağlar. Kullanıcı şirketten ayrıldığında IdP'de kapatılır ve tüm AWS erişimi otomatik kesilir.

Sık Sorulan Sorular

IAM user ile rol arasındaki temel fark nedir?

User kalıcıdır, access key taşır ve sızarsa aylarca kullanılabilir; 2024'te GitHub'da 39 milyon secret bulundu ve çoğu user key idi (GitHub, 2024). Rol geçicidir, STS token verir ve en fazla 12 saat yaşar, bu yüzden sızıntı penceresi kısadır ve denetimi kolaydır.

Root hesabı ne zaman kullanılmalı?

Sadece hesap kapatma veya ödeme yöntemi değiştirme gibi IAM ile yapılamayan işlemlerde. AWS, 17 Haziran 2025'ten itibaren tüm root kullanıcılar için MFA'yı zorunlu kıldı çünkü MFA şifre saldırılarının %99'undan fazlasını engelliyor (AWS, 2025). Günlük iş için asla kullanmayın.

Access key'leri tamamen bırakabilir miyim?

Evet, çoğu durumda. İnsanlar için IAM Identity Center, iş yükleri için roller, şirket dışı için IAM Roles Anywhere kullanılır. AWS, uzun süreli keyleri son çare olarak tanımlıyor. Nisan-Ekim 2024 arasında 750 binden fazla root kullanıcısı MFA'ya geçerek key bağımlılığını azalttı (AWS Security Blog, 2024).

"Principal *" neden riskli?

S3 veya KMS policy'de "*" herkese açık erişim verir ve veri sızıntısına yol açar. Verizon DBIR 2025, web uygulaması saldırılarının %88'inde çalınan kimlik bilgilerinin kullanıldığını ve yanlış yapılandırmanın hala yaygın olduğunu gösteriyor (Verizon, 2025). Her zaman spesifik ARN kullanın.

Federasyon kurmak karmaşık mı?

Başlangıçta evet, ama 10 hesaptan sonra yönetimi %80 azaltır. Okta ve AWS IAM Identity Center entegrasyonu 30 dakikada kurulabilir ve tek noktadan MFA sağlar. IBM 2025, AI ihlali yaşayanların %97'sinde erişim kontrolü eksikliği buldu, federasyon bu boşluğu kapatır (IBM, 2025).

Comments

Loading comments...